In der Welt der Cybersecurity sind Zahlen nicht nur Zahlen – sie sind der Schlüssel zur Verstärkung deiner Sicherheitsmaßnahmen und zum Verständnis der Effektivität deiner Cyberstrategien. Dieser Glossareintrag hilft dir, die wichtigsten Cybersecurity-Kennzahlen zu verstehen, die für dein mittelständisches Unternehmen relevant sind.

Kernindikatoren der Cyberabwehr: Messung der Schutzleistung gegen Cyberangriffe

Um Cyberbedrohungen effektiv abzuwehren, ist es entscheidend, die Leistung deiner Cyberabwehrstrategien zu messen und zu verstehen. Dieses Kapitel konzentriert sich auf die Kernindikatoren der Cyberabwehr, die dir helfen, die Wirksamkeit deiner Schutzmaßnahmen gegen Cyberangriffe zu bewerten. Die Cybersecurity Kennzahlen dafür sind:

- Erkennungsrate von Phishing-Angriffen (PDR / Phishing Detection Rate): Misst, wie effektiv Phishing-Versuche identifiziert und verhindert werden. Eine hohe Rate deutet auf starke präventive Sicherheitsmaßnahmen hin.

- Anzahl der blockierten Angriffe (BAR / Blocked Attacks Rate): Zeigt, wie viele Cyberangriffe durch Sicherheitsmechanismen erfolgreich abgewehrt wurden. Ein wichtiger Indikator für die aktive Verteidigungsfähigkeit.

- Erfolgsrate der Patch-Implementierung (PSR / Patch Success Rate): Gibt an, wie erfolgreich und zeitnah Sicherheitslücken durch Patches geschlossen werden. Eine hohe Rate zeigt eine starke Verteidigung gegen bekannte Schwachstellen.

- Anteil der falsch positiven Erkennungen: Misst die Rate, mit der legitime Aktivitäten fälschlicherweise als Sicherheitsbedrohungen identifiziert werden. Ein niedriger Wert ist erstrebenswert, um Ressourcen effizient zu nutzen.

Durch die Fokussierung auf diese Kernindikatoren kannst du die Sicherheitslage deines Unternehmens stärken und proaktiv gegen Cyberbedrohungen vorgehen.

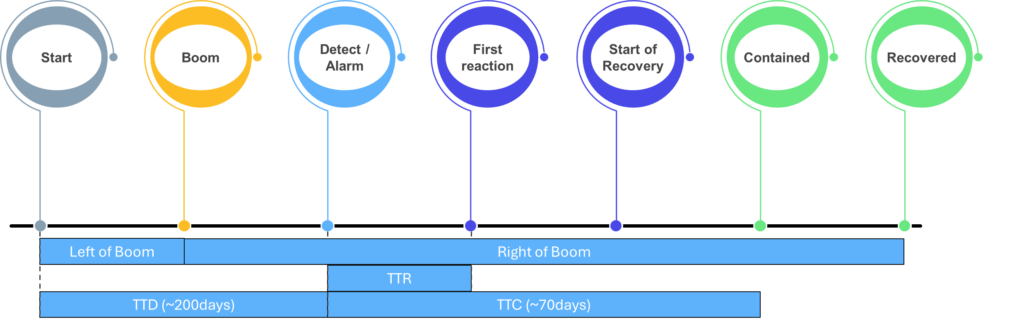

Essenzielle Zeitmetriken für eine schnelle Vorfallsreaktion: TTD, TTR und TTC

Bei der Vorfallsreaktion geht es darum, wie schnell und effektiv dein Unternehmen auf Sicherheitsvorfälle reagieren kann. Eine schnelle Erkennung und Reaktion sind entscheidend, um die Auswirkungen von Sicherheitsvorfällen zu minimieren. Die hier vorgestellten Metriken geben Aufschluss darüber, wie gut dein Unternehmen auf derartige Ereignisse vorbereitet ist. Die Cybersecurity Kennzahlen dafür sind:

- Zeit bis zur Erkennung (TTD): Diese Metrik misst die Zeit, die vom Eintritt eines Sicherheitsvorfalls bis zu dessen Erkennung durch die Sicherheitssysteme verstreicht. Eine kurze TTD ist essenziell, um schnelle Gegenmaßnahmen einleiten zu können.

- Zeit bis zur Reaktion (TTR): Nachdem ein Vorfall erkannt wurde, misst die TTR, wie schnell dein Unternehmen reagieren kann. Dies umfasst die Initiierung von Sofortmaßnahmen zur Eindämmung des Vorfalls und zur Vorbereitung weiterer Schritte zur Behebung.

- Zeit bis zur Eindämmung (TTC): Während TTR sich auf den Beginn der Reaktionsmaßnahmen konzentriert, bezieht sich TTC spezifisch auf die Zeit, die benötigt wird, um einen Sicherheitsvorfall vollständig unter Kontrolle zu bringen und weitere Schäden zu verhindern.

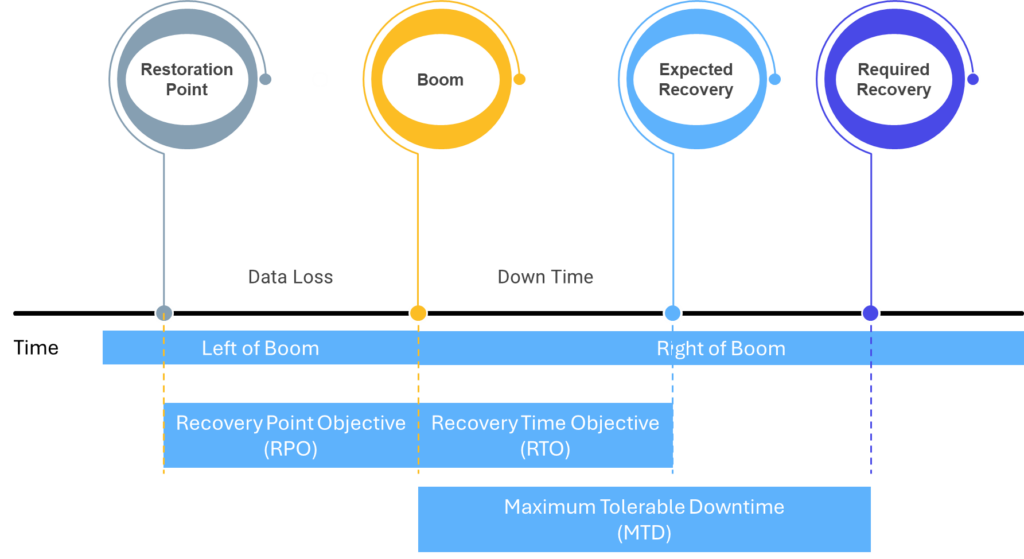

Schlüsselmetriken für effektive Disaster Recovery: RPO, RTO und MTD

Drei Schlüsselmetriken stehen im Zentrum einer jeden effektiven Disaster-Recovery-Strategie: das Recovery Point Objective (RPO), das Recovery Time Objective (RTO) und die Maximum Tolerable Downtime (MTD). Diese Metriken bilden das Rückgrat der Notfallplanung und gewährleisten, dass Unternehmen auch im Falle eines Cyberangriffs oder einer Katastrophe handlungsfähig bleiben. Die Cybersecurity Kennzahlen dafür sind:

RPO – Recovery Point Objective: Das RPO definiert den maximal tolerierbaren Datenverlust in Zeit ausgedrückt. Es beantwortet die Frage: „Wie viel Daten können wir uns leisten zu verlieren?“ Ein niedriges RPO bedeutet häufigere Backups und eine geringere Toleranz gegenüber Datenverlust.

RTO – Recovery Time Objective: Das RTO setzt das Ziel für die Zeitspanne bis zur Wiederherstellung nach einem Ausfall. Es ist die Antwort auf „Wie schnell müssen wir wieder online sein?“ Je kürzer das RTO, desto schneller muss das IT-Team handeln, um die Dienste wiederherzustellen.

MTD – Maximum Tolerable Downtime: Die MTD gibt den maximal akzeptablen Zeitraum an, den ein Geschäftsprozess nach einem Ausfall stillstehen kann, ohne irreversible Schäden für das Unternehmen zu verursachen. Es ist ein entscheidender Faktor für die Risikobewertung und Priorisierung in der Notfallplanung.

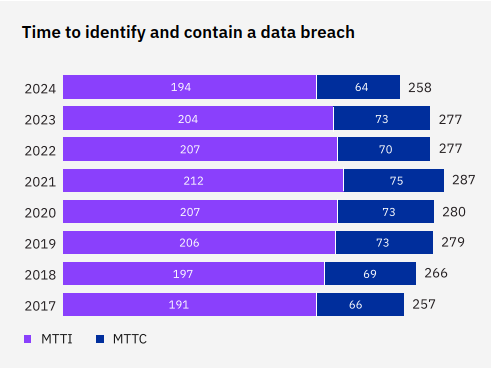

Laut dem IBM Cost of a Data Breach Report 2024 benötigen Unternehmen durchschnittlich 258 Tage zur Identifizierung und Eindämmung von Datenlecks! (MTTI/Identifizieren: 194 Tage und MTTC/Eindämmung: 64 Tage).

Das sorgfältige Abwägen dieser Metriken ermöglicht es Unternehmen, Ressourcen effizient zu planen, Risiken zu minimieren und im Ernstfall schnell und wirksam zu reagieren. Durch die Festlegung klarer Ziele für RPO, RTO und MTD schaffen Unternehmen eine solide Grundlage für ihre Disaster-Recovery-Strategien, die nicht nur die technische Wiederherstellungsfähigkeit, sondern auch die Geschäftskontinuität sichern.